※ 작년에 작성한 라이트업입니다. ※

Basic RCE L20

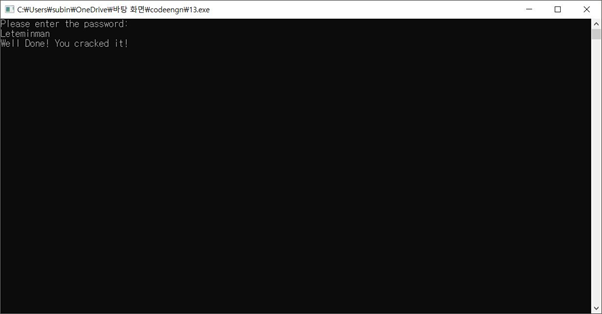

이 프로그램은 Key파일을 필요로 하는 프로그램이다.

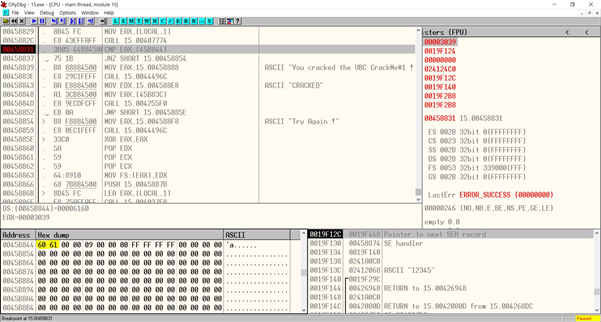

'Cracked by: CodeEngn!' 문구가 출력 되도록 하려면 crackme3.key 파일안의 데이터는 무엇이 되어야 하는가

Ex) 41424344454647

(정답이 여러개 있는 문제로 인증시 맞지 않다고 나올 경우 Contact로 연락주시면 확인 해드리겠습니다)

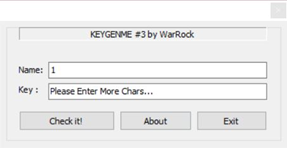

1. 문제는 crackme3.key 파일 아의 데이터를 구하는 것인데 파일이 존재하지 않으므로 20.exe 파일과 동일한 위치에 crackme3.key 파일을 만들어준다.

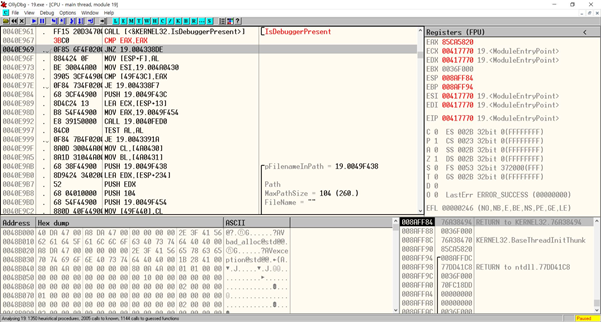

2. 파일을 읽어오는 부분에 bp를 걸고 실행시켜보면 EAX에 1이라는 값이 들어오는 것을 확인할 수 있다.

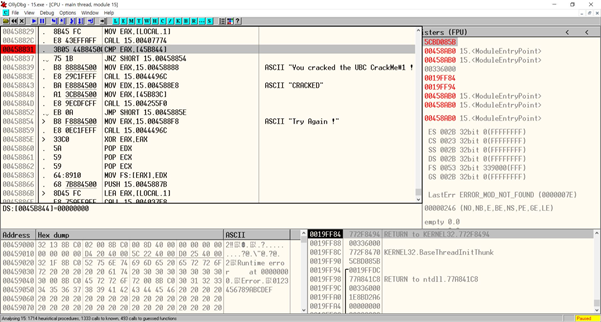

3. 이때 아래의 cmp 함수를 보면 12가 되어야 하고 16진수 12는 10진수 18이 되므로 파일 안에 18자리의 글자를 입력한다.

4. 다시 파일을 읽는 부분까지 실행해보면 12라는 값이 들어오는 것을 확인할 수 있다.

'CTF > 리버싱' 카테고리의 다른 글

| CodeEngn(코드엔진) advance 03 (0) | 2020.06.25 |

|---|---|

| CodeEngn(코드엔진) advance 01 (0) | 2020.06.25 |

| CodeEngn(코드엔진) basic 19 (0) | 2020.06.25 |

| CodeEngn(코드엔진) basic 18 (0) | 2020.06.25 |

| CodeEngn(코드엔진) basic 17 (0) | 2020.06.25 |